Opinión

6 de Noviembre de 2015

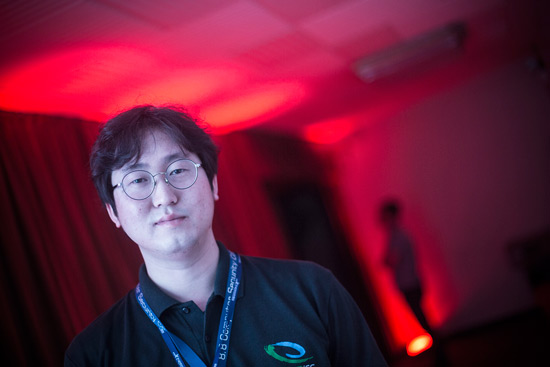

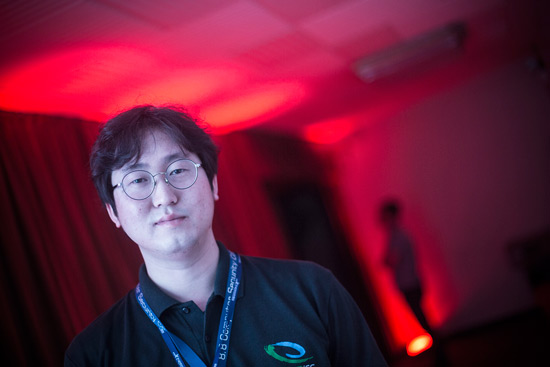

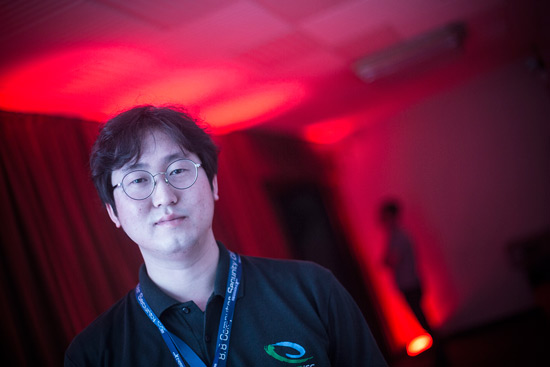

Thomas Jeeho Kim, el hacker que se convirtió en un Soldado Virtual

Thomas Jeeho Kim (32) se hizo hacker en Estados Unidos y a los 24 años viajó a Corea del Sur. Allí comenzó a trabajar para una empresa del gobierno encargada de repeler los ataques de sus vecinos del norte y se convirtió en una especie de soldado virtual. La semana pasada vino a Santiago a la cumbre de hackers 8.8 y nos contó cómo su país se defiende de los poderosos ataques de los súbditos de Kim Jong-un.

Compartir

Mi papá trabajaba para la empresa AT&T en Estados Unidos y un día llegó a casa con un laptop. Fue en el año 1992, yo era bien chico, y me llamó la atención. Me empecé a meter en el mundo de los computadores y después estudié Ciencias de la Computación en la Universidad de Pensilvania, donde me especialicé en seguridad. La primera página que hackeé fue una que hicieron unos coreanos para burlarse de mí en la escuela porque hablaba bien inglés, a diferencia de ellos, que se relacionaban solo con orientales. Después hice muchas cosas. No todas se pueden contar, pero recuerdo que en la universidad necesitaba tomar ramos y estaban llenos, así que modifiqué las listas para quedar. Eso me permitió sacar más rápido mi carrera.

A los 24 años, cuando egresé, decidí irme a Corea, donde es una ventaja hablar bien inglés. Me dediqué a construir la infraestructura para el sistema de venta de acciones al mercado de LG Electronics y tuve que construir un sistema nuevo para cada una de las empresas de la compañía. A los dos años volví a Estados Unidos y trabajé en Cisco Systems, pero solo duré 11 meses. Quería dedicarme a la seguridad en internet, así que volví a Corea.

Me costó mucho conseguir un trabajo, no me daban entrevistas, así que hackeé la página web de Krcert, una empresa gubernamental a cargo de la seguridad del sector privado, y me agendé una entrevista de trabajo. Cuando llegué les expliqué que había encontrado muchas debilidades en su sistema y que por eso estaba ahí. Me dieron el puesto inmediatamente. Trabajamos alrededor de 600 personas, sólo en el departamento de informática. Nuestro foco es desarrollar sistemas de seguridad de redes a partir de la cooperación internacional. Dentro del grupo somos 200 personas que estamos especializadas en detección de intrusos, virus y mal funcionamiento en general. Si bien como hacker puedes entrar a cualquier lugar, aunque eventualmente puedes tardar mucho tiempo, el reto más difícil es siempre defender. Y eso es lo que hacemos.

A pesar de nuestros avanzados sistema de defensa, Corea del Norte nos hackea muchas veces al día. Tenemos una guerra virtual. A diferencia de las películas donde ves quién es el hacker, en la realidad todo es invisible. Puede que hayas sido hackeado hace muchos años y no darte cuenta hasta que simplemente te enteras. Nuestro sistema de detección de intrusos no es perfecto y hay que meterse adentro para monitorearlo. Los hackers norcoreanos son uno de los más peligrosos del mundo. Sus objetivos hasta el año 2009 siempre fueron el gobierno. Ahora atacan otros organismos, como bancos y medios de comunicación.

No para robar dinero, sino para destruir nuestro sistema económico.

El 20 de marzo de 2013, 6 bancos y 12 medios de comunicación fueron hackeados y 20 de sus computadores más importantes perdieron toda la información de sus discos duros. Y como el 98% de los sistemas operativos en Corea del Sur son Windows XP, incluidos los cajeros automáticos, los hackers plantaron un malware en el parche de actualización y el sistema se vino abajo por casi dos semanas.

Sorprendentemente, los hackers de Corea del Norte nos atacan los años impares. Creo que es una especie de ritual, quizás preparan el ataque un año antes. Son alrededor de 500 al año, o sea, más de uno al día. Los más delicados son aquellos que buscan información militar, específicamente sobre misiles y ojivas nucleares. Hace un par de años hackearon uno de los computadores de una planta nuclear y se perdieron los planos del recinto y toda la información de los empleados.

Existen muchos ataques del tipo “APT” que implican entrar a un sistema, sacar información, echarlo a perder y salirse sin dejar huellas. Son una serie de herramientas combinadas. Yo usé muchas veces una técnica llamada “Inyección SQL”, en la que se pone una “Web Shell” (Cubierta Web) falsa y debajo se puede entrar e instalar un malware. Los hackers podemos hacer eso: entrar en tu sistema, sacar información, desordenar todo y salir sin que te des cuenta. Hoy en día, sin embargo, es un problema de egos. Los hackers quieren demostrar sus capacidades. Muchos ingresan a servidores desde China y desde allí atacan.

La prevención realmente es imposible. Una vez que has sido hackeado, solo te queda arreglar el problema lo más rápido posible y reforzar la seguridad en esa área. De la misma manera que si aumentas el número de policías, no se previene un delito específico.

El problema es que para poder defender bien un sistema necesitamos acceso total a la información de las redes de una determinada institución, pero si a ti te preguntaran “¿Me das la clave de tu cuenta bancaria?” ¿Me la darías? Evidentemente, no. Y los bancos tampoco quieren tomar esas precauciones. Entonces, cuando hay un ataque, dejamos que los bancos hagan su trabajo y luego entramos nosotros a arreglar el desastre. Cualquier compañía tiene la obligación de reportar si reciben un hackeo y así podemos solucionarlo lo más rápido posible.

En Corea del Sur internet está repartido en tres sectores: nacional, privado y militar. Allá la infraestructura de redes es gigante y está muy protegida. En Chile no tienen buenos sistemas de defensa de redes, por eso es muy fácil de hackear. No están preparados. Tienen que observar las experiencias de otros países. Es importante que los gobiernos tomen conciencia de este problema, aunque es muy difícil porque los políticos solo se preocupan de los problemas que se pueden ver y tocar. En cambio, esto es invisible.

Nosotros tenemos un enemigo potencial. La posibilidad de que esta guerra virtual se haga realidad no la creo posible por ahora. Quizá más adelante. Hackear es algo que ocurre de manera muy lenta, son procesos largos que a veces se demoran años. Podría pasar, pero no es inminente. Por eso no le tememos a Kim Jong-un que debe estar escondido en su cueva.